- SERVICES

- SOLUTIONS

- Gérer le cycle de vie des biens IT (ITAM-SAM)

- Gérer mes services informatiques (ITSM)

- Gestion unifiée de mon parc informatique (EPM-UEM)

- Déployer mes OS et applications

- Sécuriser, Sauvegarder et contrôler

- BeyondTrust Privilege Management

- BeyondTrust Privileged Remote Access

- BeyondTrust Remote Support

- Delinea Privilege Manager (PAM)

- Delinea Secret Server (SS)

- HCL Appscan

- Matrix42 EgoSecure

- Dark Web ID

- Druva InSync

- Druva Phoenix

- Ivanti Security Controls (ISeC)

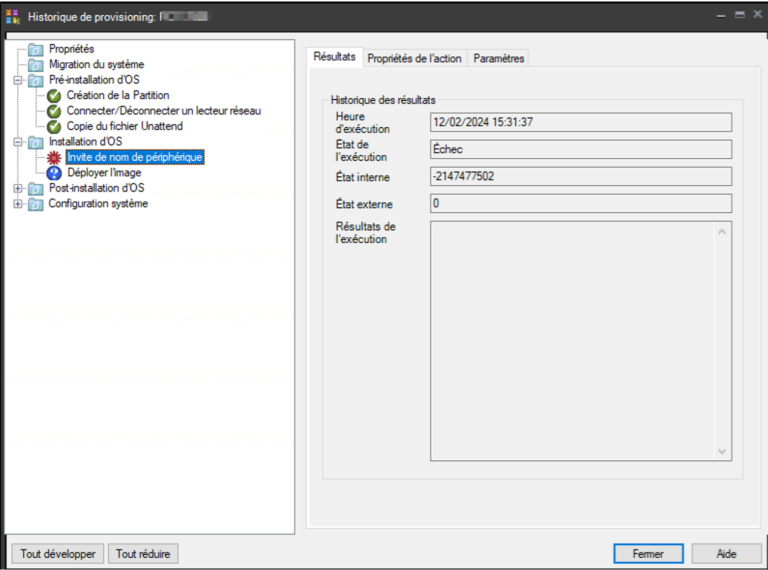

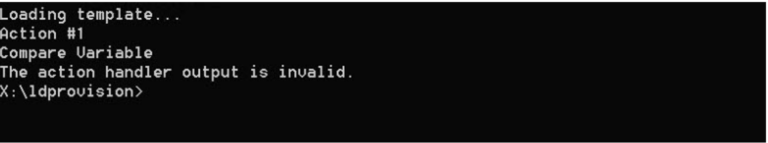

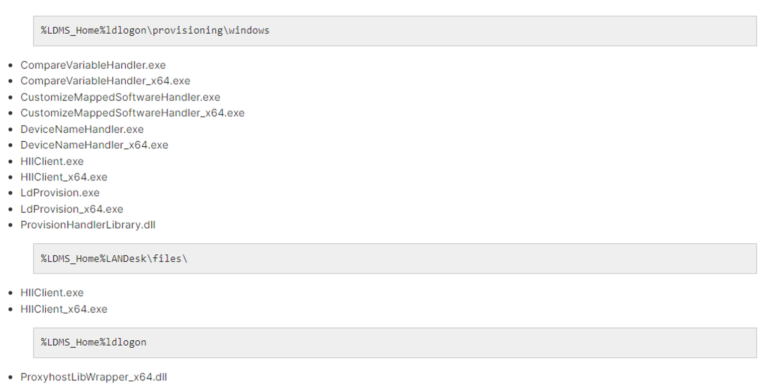

- Ivanti Endpoint Manager

- Ivanti Endpoint Manager

- SOCIÉTÉ

- ÉVÈNEMENTS

- BLOG